Piratage de l'ANTS : les données de 19 millions de Français exposées

L'Agence nationale des titres sécurisés (ANTS), la plateforme gouvernementale qui gère les demandes de cartes d'identité, permis de conduire, passeports et cartes grises de millions de Français, a confirmé le 20 avril 2026 avoir subi une cyberattaque d'une ampleur inédite. Un hacker a exploité une faille de sécurité élémentaire pour accéder aux données personnelles de 18 à 19 millions de citoyens, dans ce qui pourrait constituer l'une des plus grandes fuites de données administratives de l'histoire de France.

La révélation a pris une dimension nationale lorsque, quelques jours après la détection de l'incident, une base de données de 18 à 19 millions d'enregistrements a été mise en vente sur un forum cybercriminel. Le vendeur, opérant sous le pseudonyme « breach3d », affirme avoir obtenu ces informations directement depuis les serveurs de l'ANTS, rebaptisée « France Titres », via le portail moncompte.ants.gouv.fr. Ce qui rend l'affaire particulièrement choquante, c'est la nature de la faille exploitée : une vulnérabilité dite IDOR, pour Insecure Direct Object Reference, c'est-à-dire une erreur de configuration si basique qu'elle n'aurait jamais dû exister sur un service public gérant des millions de documents sensibles chaque année.

Concrètement, il suffisait de modifier manuellement un identifiant dans une requête envoyée à l'API du portail pour accéder librement aux données d'un autre utilisateur. Aucune vérification d'autorisation n'était effectuée par le système. « C'était une faille vraiment stupide », a même déclaré le hacker lui-même au blog spécialisé FrenchBreaches, fondé par Seblatombe, l'un des premiers à révéler l'ampleur de l'affaire. De telles déclarations laissent perplexes quant au niveau de sécurité informatique maintenu par une agence délivrant des documents officiels parmi les plus sensibles de l'État français.

Des millions de profils complets aux mains de cybercriminels

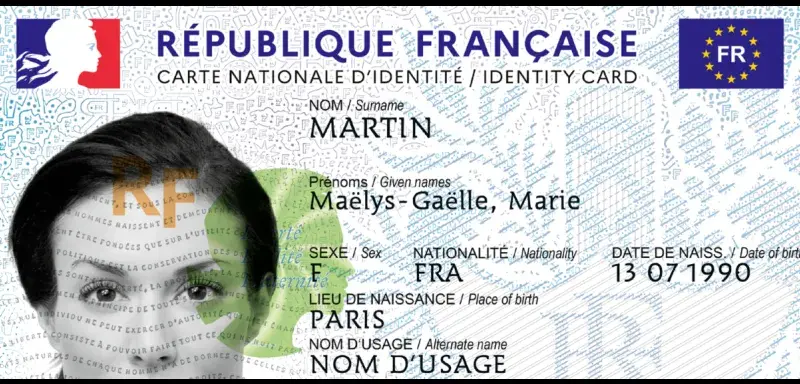

Ce qui inquiète le plus les experts en cybersécurité n'est pas uniquement le volume colossal des données dérobées, mais la richesse et la précision des informations contenues dans la base mise en vente sur les forums du dark web. Pour chaque profil, les données volées comprendraient les prénoms et nom de famille, l'adresse e-mail personnelle, la date et le lieu de naissance, l'adresse postale complète, le numéro de téléphone, ainsi que la confirmation explicite que l'identité de la personne a été vérifiée par l'État. C'est ce dernier élément qui rend la situation particulièrement alarmante : les cybercriminels disposent ainsi d'une base de données « certifiée », avec des identités authentifiées et validées par les services publics.

Avec un tel niveau de précision, les risques de phishing ciblé et de fraude à l'identité sont considérables. Les escrocs peuvent désormais composer des e-mails ou des SMS extrêmement crédibles, se faisant passer pour l'administration fiscale, la Sécurité sociale, ou même l'ANTS elle-même, en utilisant le nom complet, la date de naissance ou l'adresse postale de leurs victimes pour donner une apparence d'authenticité à leurs messages. Ce type d'ingénierie sociale constitue l'une des menaces les plus difficiles à détecter pour le grand public, car tout semble parfaitement authentique en apparence.

L'ANTS a elle-même reconnu le risque dans son courrier envoyé aux usagers professionnels le 15 avril, les invitant à « redoubler de vigilance » et à « ne jamais communiquer leurs informations personnelles » en réponse à des sollicitations non sollicitées. Des conseils essentiels, mais qui contrastent singulièrement avec la conclusion du même message : « Vous n'avez ainsi aucune démarche à accomplir. » Une communication jugée largement insuffisante au regard de l'étendue réelle de la brèche, et qui a suscité de vives critiques de la part des spécialistes en cybersécurité.

En matière de cyberattaques contre des services ou des entreprises françaises, cette affaire s'inscrit dans une série alarmante d'incidents récents. Rappelons le piratage du fichier FICOBA en février 2026, qui avait exposé les données bancaires de 1,2 million de Français, ou encore la cyberattaque contre Relais Colis ayant mis en danger les données de 10 millions de clients. La multiplication de ces incidents révèle des lacunes profondes et persistantes dans la sécurisation des infrastructures numériques françaises, tant dans le secteur public que privé.

Réponse des autorités et mesures de protection pour les citoyens

Du côté des autorités, la réaction suit les procédures légales habituelles. L'ANTS a notifié la CNIL (Commission nationale de l'informatique et des libertés), le gendarme français de la protection des données personnelles, conformément aux obligations imposées par le Règlement général sur la protection des données (RGPD). Un signalement a également été transmis au parquet de Paris en application de l'article 40 du code de procédure pénale, en vue de l'ouverture d'une enquête pénale. Ces démarches sont certes obligatoires légalement, mais elles n'effacent pas le fait que des millions de données sont d'ores et déjà potentiellement en circulation sur les marchés clandestins du dark web.

La vulnérabilité IDOR exploitée dans cette attaque est connue de longue date dans le monde de la cybersécurité. Elle figure régulièrement dans les classements des failles les plus communes et les plus facilement évitables, notamment dans les référentiels publiés par l'OWASP (Open Web Application Security Project). Sa présence sur un portail aussi stratégique que celui de l'ANTS — qui traite des millions de demandes officielles chaque année — soulève des questions fondamentales sur les audits de sécurité réalisés et sur les ressources allouées à la cybersécurité des services publics en France. L'expert Seblatombe de FrenchBreaches a qualifié l'incident de potentiellement « l'une des plus grandes fuites de données administratives jamais enregistrées en France ».

En attendant que les enquêtes aboutissent et que des mesures correctives soient pleinement mises en place, les citoyens potentiellement concernés — soit pratiquement tous ceux ayant utilisé le portail de l'ANTS au cours des dernières années — sont vivement invités à adopter des réflexes de vigilance renforcés. Il convient avant tout de se méfier de tout e-mail ou SMS semblant provenir d'un organisme officiel, même si celui-ci cite des informations personnelles précises comme un nom, une adresse ou une date de naissance. Il faut éviter de cliquer sur les liens contenus dans ces messages, ne jamais communiquer ses identifiants ou informations bancaires par ce biais, et signaler tout message suspect sur la plateforme Pharos du gouvernement ou au numéro dédié 33700.

Si cette fuite est confirmée dans son intégralité, elle appellera inévitablement à une remise en question profonde des pratiques de sécurité informatique dans les administrations françaises. La numérisation accélérée des services publics offre des avantages indéniables en termes d'accessibilité et de simplification des démarches. Mais elle impose une responsabilité tout aussi importante en matière de protection des données des citoyens — une responsabilité que cet incident souligne avec une acuité difficile à ignorer pour les décideurs politiques et les responsables informatiques de l'État.